앵커: 한국 내 민간 보안업체인 ‘지니언스’가 지난 1월 한국의 국가인권위원회 직원을 사칭한 전자우편으로 해킹 공격을 시도했던 사건의 배후에 북한이 있는 것으로 분석했습니다. 서울에서 목용재 기자가 보도합니다.

한국의 국가인권위원회는 지난 1월 22일 ‘국가인권위원회 사칭 자료 제출 등 요구하는 이메일 주의‘라는 공지를 게시한 바 있습니다.

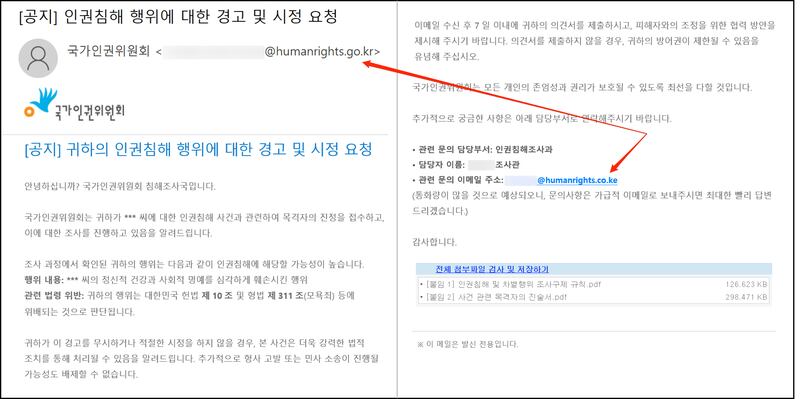

당시 국가인권위는 “인권위 조사국 직원을 사칭하고 인권위 로고와 이메일 도메인을 위조하고 있어 실제 인권위가 발송한 공식 이메일과 구분하기 어렵다”며 “이메일에 회신하거나 링크 접속, 첨부 파일 열람 등을 할 시 악성코드 감염, 해킹, 보이스 피싱 등의 가능성이 있으니 주의 및 점검을 당부드린다”고 전했습니다.

한국 내 민간 보안업체인 지니언스는 1일 해당 사건이 북한의 해킹조직으로 추정되는 코니(Konni)의 소행인 것으로 분석했습니다.

지니언스에 따르면 국가인권위 사칭 전자우편은 지난 1월 ‘[공지] 인권침해 행위에 대한 경고 및 시정 요청‘의 제목으로 북한 인권, 대북 단체 관계자들을 겨냥해 대대적으로 발신됐습니다.

“국가인권위 공식 도메인으로 정교하게 조작”

해당 전자우편은 국가인원위의 공식 도메인(humanrights.go.kr)으로 발송된 것처럼 보이지만 분석 결과 발신지 주소를 정교하게 조작(humanrights.co.ke)한 것으로 드러났습니다.

이 전자우편에 첨부된 파일을 내려 받거나 실행시키면 PC 내 계정 정보와 자료 등이 유출됩니다.

지니언스는 “해킹 전자우편 예방 보안교육 때 발신지 주소를 꼼꼼히 살피도록 강조하는데, 이번처럼 정교하게 조작된 경우 단순히 전자우편 주소만 신뢰했다가 예기치 못한 위협에 노출될 수 있다”고 강조했습니다.

또한 지니언스는 지난 3월 자유아시아방송의 ‘북, 한국 경찰청 수사관 사칭해 탈북민 해킹 시도’ 보도도 언급하며 이 또한 코니의 소행으로 분석했습니다.

해당 공격의 경우 공격자가 처음에 정상적인 전자우편을 보내고 수신자가 회신을 한 뒤에야 악성코드가 담긴 인터넷 주소를 첨부하는 특징이 있었습니다.

지니언스는 “이 사건은 악성파일이나 링크를 바로 전달하지 않고 수신자의 불안심리를 자극해 회신을 유도하고 어느정도 소통 후 본색을 드러내는 ‘답변 유도형 공격 전략’을 구사했다”고 밝혔습니다.

관련기사

지니언스는 국가인원위 사칭과 경찰청 수사관을 사칭한 사건 모두 동일한 전자우편 서비스인 ‘조호 메일(Zoho Mail)’을 이용했다는 점도 확인했습니다.

지니언스는 “조호 메일은 인도에 본사가 있는 무료 이메일 서비스로 과거 북한발 위협 활동에서 다수 보고된 바 있다”며 “해당 서비스에 가입하면 자신이 보유한 도메인으로 직접 계정을 만들 수 있다”고 밝혔습니다.

한편 지니언스는 국가인권위와 경찰청 수사관 사칭과 유사한 유형의 공격이 지난 1월부터 3월까지 꾸준히 관측됐다고 밝혔습니다. 이 같은 공격에서 ‘인차‘, ‘태공‘과 같은 북한식 표현도 발견됐습니다.

지니언스는 “한국에서 발견되는 (북한의) 지능형지속위협(APT) 공격은 기술과 전략 측면에서 점차 지능화되고 있다”고 평가했습니다.

서울에서 RFA 자유아시아방송 목용재입니다.

에디터 양성원